A blokklánc technológia az utóbbi években a biztonság szinonimájává vált, ám még a legstabilabb hálózatok is sebezhetők egy jól időzített és kivitelezett támadással szemben. Az 51%-os támadás az egyik legnagyobb fenyegetés, amellyel egy blockchain hálózat szembesülhet. De mi is pontosan ez a támadás, hogyan működik, és mit tehetünk ellene? Ismerd meg a részleteket és a legfontosabb védekezési stratégiákat!

Mi az az 51%-os támadás?

Az 51%-os támadás (angolul: 51% Attack) egy olyan támadási forma, amely során egy rosszindulatú szereplő vagy csoport átveszi a kontrollt egy blokklánc hálózat bányászati kapacitásának több mint 50%-a felett. Mivel a legtöbb blockchain hálózat konszenzusos mechanizmusa a Proof of Work (PoW) vagy Proof of Stake (PoS) rendszeren alapul, ez a többségi kontroll lehetővé teszi, hogy az irányító fél manipulálja a tranzakciókat, kettős költést (double spending) hajtson végre, és akár blokkokat is megsemmisítsen vagy újraírjon a hálózat történetében.

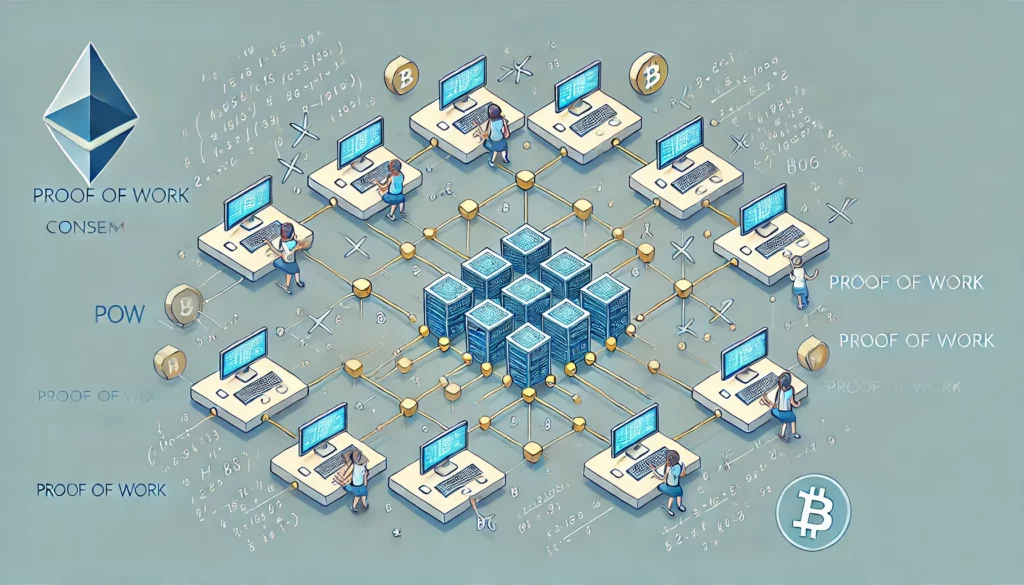

Hogyan működik az 51%-os támadás?

A blokklánc hálózatok biztonsága azon alapul, hogy a résztvevők konszenzusra jutnak a tranzakciók érvényességét illetően. A Proof of Work esetén például a bányászok nagy mennyiségű számítási kapacitással dolgoznak azon, hogy megtalálják a következő blokkot, és ezzel ellenőrizzék a tranzakciókat. Amennyiben egy csoport vagy személy sikeresen megszerzi a bányászati kapacitás több mint 50%-át, akkor az alábbiakra válik képes:

- Tranzakciók Megfordítása: Az adott támadó új blokkokat hozhat létre, és érvénytelenítheti a korábbi tranzakciókat, így kettős költést (double spending) hajthat végre. Ez komoly következményekkel járhat a felhasználók és a hálózat biztonsága szempontjából.

- Blokkok és Tranzakciók Kizárása: Az 51%-os támadók képesek arra, hogy blokkokat és tranzakciókat zárjanak ki a blokkláncban, így akadályozzák a többi bányász tevékenységét és manipulálják a hálózat működését.

- Új Blokklánc Ág Létrehozása: Az irányító fél akár egy új blokklánc ágat (forkot) is létrehozhat, ami eltér az eredeti lánctól, és ezzel zűrzavart és bizonytalanságot okozhat a hálózat résztvevői között.

Példa egy valós 51%-os támadásra

Egy példa erre a támadásra a Bitcoin Gold blokkláncán történt, amely 2018 májusában vált célponttá. Egy rosszindulatú bányász csoport megszerezte a hálózat hashkapacitásának több mint 51%-át, és ezzel több mint 18 millió dollár értékű Bitcoin Goldot (BTG) szerzett meg. A támadók tranzakciókat fordítottak vissza, és kettős költést hajtottak végre, kihasználva a hálózat biztonsági réseit.

Ez a támadás rávilágított arra, hogy a kisebb blokklánc hálózatok, amelyek kevesebb bányászati kapacitással rendelkeznek, könnyebben sebezhetők, és célpontokká válhatnak egy ilyen típusú támadás során.

Miért jelent nagy kockázatot az 51%-os támadás?

Az 51%-os támadás komoly fenyegetést jelent a decentralizált hálózatok számára, mivel aláássa a blockchain alapvető elvét: a bizalmat és az átláthatóságot. Ha egy rosszindulatú szereplő vagy csoport megszerzi a kontrollt a hálózat többsége felett, akkor manipulálni tudja az adatokat, és ezzel veszélyezteti a felhasználók pénzügyi biztonságát.

Emellett a támadás jelentős gazdasági károkat is okozhat, hiszen ha a befektetők és felhasználók elvesztik a bizalmukat egy blokklánc hálózatban, akkor annak értéke gyorsan csökkenhet, és likviditási válság alakulhat ki.

Hogyan lehet megvédeni a hálózatokat az 51%-os támadás ellen?

A blokklánc hálózatok fejlesztői több módszert is alkalmaznak az ilyen támadások elleni védekezésre:

- Hashrate növelése: A Proof of Work alapú blokkláncok esetén a bányászati kapacitás növelése növeli a támadás költségét. Minél nagyobb a hálózat hashrate-je, annál nehezebb és drágább lesz egy támadónak megszerezni az 51%-ot.

- Staking mechanizmusok fejlesztése: A Proof of Stake (PoS) hálózatok esetében a konszenzus eléréséhez szükséges tokenek mennyisége és az érdekek védelme a hálózat biztonságát erősítheti. Az ilyen rendszerekben a támadók saját pénzüket kockáztatják, így csökkenthetik a támadási hajlandóságot.

- Hálózat fragmentációja: Néhány blockchain protokoll bevezeti a sharding technikát, ahol a hálózatot kisebb szegmensekre osztják, így egyetlen támadónak nehezebb egyszerre kontrollálni az összes szegmenst.

- Alkalmazott és automatizált megfigyelés: A fejlesztők olyan eszközöket is alkalmazhatnak, amelyek valós időben figyelik a hálózat tevékenységét, és azonnal észlelik, ha valaki megpróbál nagyobb kontrollt szerezni. Ez segít gyorsan beavatkozni és minimalizálni a támadások hatásait.

Összegzés

Az 51%-os támadás a blokklánc hálózatok egyik legnagyobb kihívása és fenyegetése. Míg a nagyobb hálózatok, mint a Bitcoin és az Ethereum, képesek elégséges hashrate-et és decentralizációt biztosítani ahhoz, hogy elkerüljék az ilyen támadásokat, a kisebb hálózatok esetében komoly veszélyt jelent.

A kriptovaluta világában az ilyen típusú támadások elleni védekezés és a decentralizáció erősítése kulcsfontosságú a jövőbeli biztonság szempontjából. Ahhoz, hogy a blokklánc technológia valóban a jövő digitális gazdaságának alapja legyen, a fejlesztőknek és a közösségnek folyamatosan fejlődnie és innoválnia kell a biztonság területén.