Lopott számítási erő – amikor a géped másnak termel pénzt

Képzeld el, hogy a számítógéped vagy mobilod keményen dolgozik a háttérben, de nem érted, miért melegszik túl, miért lassul le, vagy miért használja annyira a processzort – miközben te csak a leveleidet olvasod. Lehet, hogy nem is sejted: valaki kriptodzsákolásra használja az eszközödet. Ez azt jelenti, hogy egy titokban futó program kriptovalutát bányászik – de nem neked, hanem a támadónak.

Ebben az oktatási anyagban bemutatjuk, mi is pontosan a kriptodzsákolás, hogyan működik, milyen jelek utalnak rá, hogy áldozattá váltunk, és hogyan védekezhetünk ellene. Az írás célja, hogy laikusok, diákok is megértsék a kriptovaluta-bányászat rejtett, veszélyes oldalát – és hogy hogyan védhetjük meg digitális eszközeinket ettől a modern kiberfenyegetéstől.

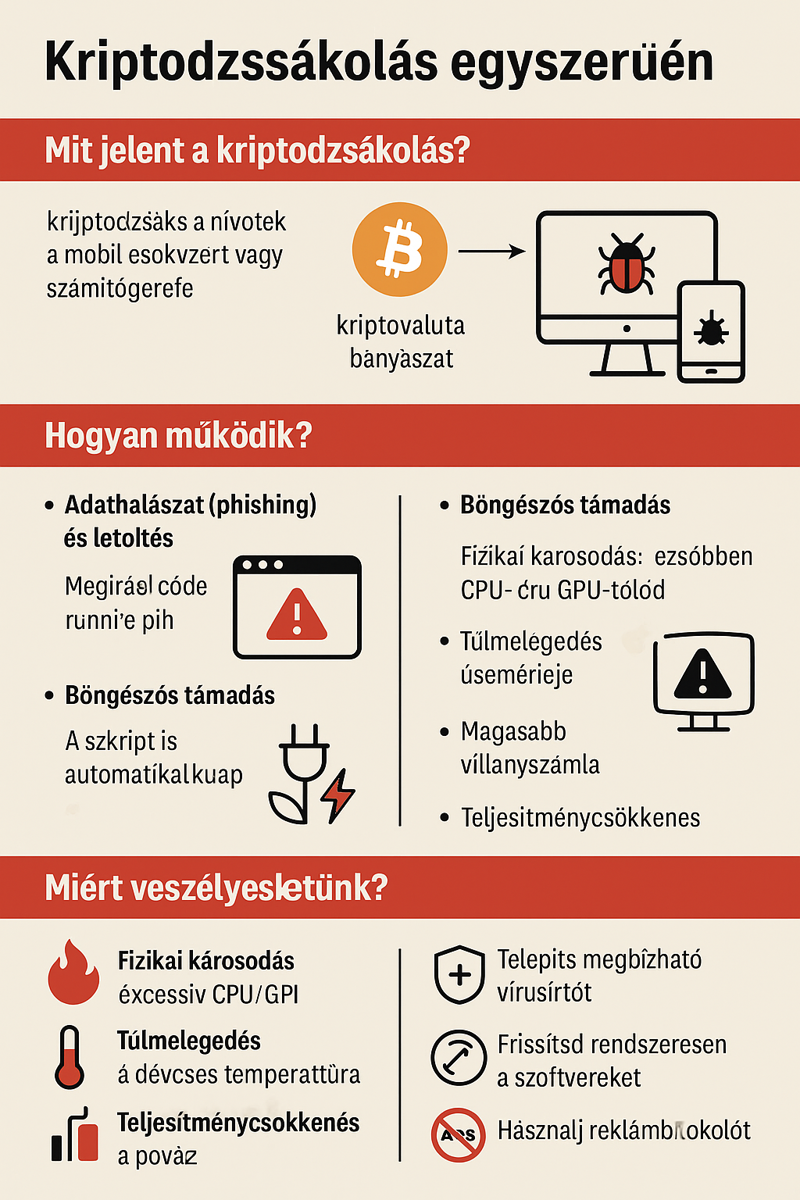

1. Mit jelent a kriptodzsákolás? – A digitális tolvajlás egyik formája

A kriptodzsákolás (angolul: cryptojacking) egyfajta kiberbűncselekmény, amely során egy hacker titokban használja más emberek számítógépét vagy mobiltelefonját, hogy kriptovalutát bányásszon.

Mi az a kriptovaluta?

A kriptovaluták (pl. Bitcoin, Ethereum) digitális pénzek, melyek nem bankokhoz kötődnek, hanem egy blokkláncnak nevezett rendszeren keresztül működnek. A kriptovaluták előállítása egy bonyolult számítási folyamaton – az úgynevezett bányászaton – keresztül történik, amihez jelentős számítási teljesítményre van szükség.

Miért használják más gépét?

Mivel a bányászat sok áramot és erőforrást igényel, egyes hackerek inkább más eszközeit használják illegálisan – így nekik nincs költségük, a profit viszont az övék marad.

2. Hogyan működik a kriptodzsákolás? – A támadás mechanizmusa egyszerűen

A kriptodzsákolók két fő módszert használnak arra, hogy átvegyék az irányítást az áldozat gépe felett:

a) Adathalászat (phishing) és letöltés

Ez a módszer úgy működik, hogy egy felhasználó egy rosszindulatú linkre kattint, például e-mailben vagy weboldalon, és ezzel letölt egy olyan kódot, amely a háttérben titokban elindítja a kriptovaluta bányászatot. A felhasználó erről semmit sem tud.

Példa: Egy e-mail azt állítja, hogy frissítened kell a vírusirtódat. A letöltött “frissítés” azonban egy kriptodzsákoló program, ami azonnal elindul.

b) Böngészős támadás – fertőzött hirdetések

Ez a trükk még alattomosabb. A hacker fertőzött hirdetéseket vagy weboldalakat használ, és amikor a felhasználó megnyitja őket, a bányászprogram automatikusan elindul a böngészőben, anélkül, hogy bármi letöltődne.

Példa: Megnyitsz egy ismeretlen weboldalt, ahol egy bannerhirdetés valójában titkos kódot tartalmaz. Ahogy betöltődik a hirdetés, a géped elkezd bitcoint bányászni a háttérben.

c) Hibrid támadás

A támadók gyakran a fenti módszereket kombinálják, hogy még nehezebb legyen észlelni a támadást. Ezt nevezzük hibrid támadásnak.

3. Miért veszélyes a kriptodzsákolás? – Nem csak lassul a géped

Bár a kriptodzsákolás nem törli az adataidat és nem zárja le a gépedet (mint a zsarolóvírusok), komoly károkat okozhat:

Fizikai károsodás

A bányászat túlterheli a processzort (CPU) vagy a videokártyát (GPU), ami hosszú távon csökkenti az eszköz élettartamát, és akár véglegesen tönkre is teheti.

Túlmelegedés

A bányászprogram folyamatosan működteti a gépet, ami megemeli az eszköz hőmérsékletét, és veszélyezteti a hardvert.

Magasabb villanyszámla

Ha a támadás hónapokig észrevétlen marad, jelentősen megnöveli az áramfogyasztást, különösen, ha a gép folyamatosan dolgozik.

Teljesítménycsökkenés

Az eszköz lassabbá válik, akadozik, nem reagál időben – ez különösen zavaró lehet munkavégzés vagy tanulás közben.

4. Hogyan ismerjük fel, ha áldozattá váltunk? – A kriptodzsákolás árulkodó jelei

Bár ezek a programok a háttérben rejtőznek, mégis vannak árulkodó jelek, amik alapján gyanakodni lehet:

-

A gép túlmelegszik, miközben nem futnak nagy erőforrásigényű programok

-

Észrevehetően lassul a számítógép vagy mobil, még egyszerű feladatok során is

-

A processzor (CPU) vagy grafikus kártya (GPU) kihasználtsága szokatlanul magas

-

A ventilátor hangosabban működik, mint korábban

Tipp: A feladatkezelő (Windows esetén Ctrl+Shift+Esc) megmutatja, mely folyamatok fogyasztják a legtöbb CPU-t.

5. Hogyan védekezhetünk a kriptodzsákolás ellen? – Tippek és eszközök

Telepíts megbízható vírusirtót

Használj olyan antivírus programot, amely képes felismerni és blokkolni a kriptodzsákoló kódokat is.

Frissítsd rendszeresen az operációs rendszert és a szoftvereket

A régi, elavult szoftverek gyakran tartalmaznak biztonsági réseket, melyeket a hackerek kihasználhatnak.

Használj reklámblokkolót (ad blocker)

Egy jó hirdetésblokkoló képes megakadályozni a fertőzött reklámok megjelenését, így csökken a kockázat.

Légy óvatos az ismeretlen linkekkel

Soha ne kattints gyanús e-mailekben vagy weboldalakon megjelenő linkekre. Mindig ellenőrizd, honnan származik a tartalom.

6. Összegzés: Ne engedd, hogy más bányásszon a te gépeden

A kriptodzsákolás napjaink egyik legcsendesebb, de mégis kártékony kiberfenyegetése. Az áldozatok gyakran hónapokig észre sem veszik, hogy a gépük valaki más zsebére dolgozik. Bár ez a fenyegetés nem mindig látványos, gazdaságilag és technikailag is komoly következményekkel járhat.

Ezért fontos, hogy:

-

Tudd, mire figyelj

-

Ismerd fel a jeleket

-

Használj védelmi eszközöket

-

Tájékozódj rendszeresen a digitális veszélyekről

A digitális világban a tudás az egyik legerősebb védekezési eszköz. Ne hagyd, hogy mások kihasználják az eszközeidet – tanulj, védekezz, és maradj biztonságban!

kriptodzsákolás, kriptovaluta bányászat, bitcoin bányászat, kriptovaluta biztonság, kiberbiztonság, kriptovaluta támadás, cryptojacking, hogyan működik a kriptodzsákolás, védekezés kriptodzsákolás ellen, processzor túlhasználat, háttérben futó bányászprogram, CPU túlmelegedés, GPU kihasználtság, fertőzött hirdetések, phishing támadás, hibrid támadás, kriptovaluta lopás, blokklánc biztonság, digitális fenyegetés, számítógép lassulás