A kriptopénzek világában nemcsak a hackerek és a csalók jelentenek veszélyt, hanem azok az apró, látszólag jelentéktelen tranzakciók is, amelyek célja nem az ellopás, hanem a megfigyelés. Ez a jelenség a porolós támadás, vagy angolul dusting attack. A cikkből megtudhatod, mit takar ez a különös nevű támadási forma, hogyan ismerheted fel, és milyen módszerekkel védheted meg magad a digitális árnyékvilágban zajló megfigyeléstől.

Mi az a porolós támadás (dusting attack)?

A porolós támadás egy olyan sajátos módszer, amely során a támadók nagyon kis mennyiségű kriptopénzt – például néhány satoshit – küldenek szét véletlenszerű vagy célzott kriptotárcákba. Ezek a „por” értékű összegek annyira kicsik, hogy sokszor még az adott pénztárca tulajdonosa sem veszi őket észre.

A cél nem a pénz megszerzése, hanem az anonimitás megtörése.

A blokklánc-transzparencia miatt minden tranzakció nyomon követhető. Ez lehetővé teszi a támadóknak, hogy a porral ellátott tárcák mozgását figyeljék, és az összegyűjtött adatok alapján megpróbálják összekapcsolni a tárcákat – és így a felhasználókat – valós személyekkel vagy szervezetekkel.

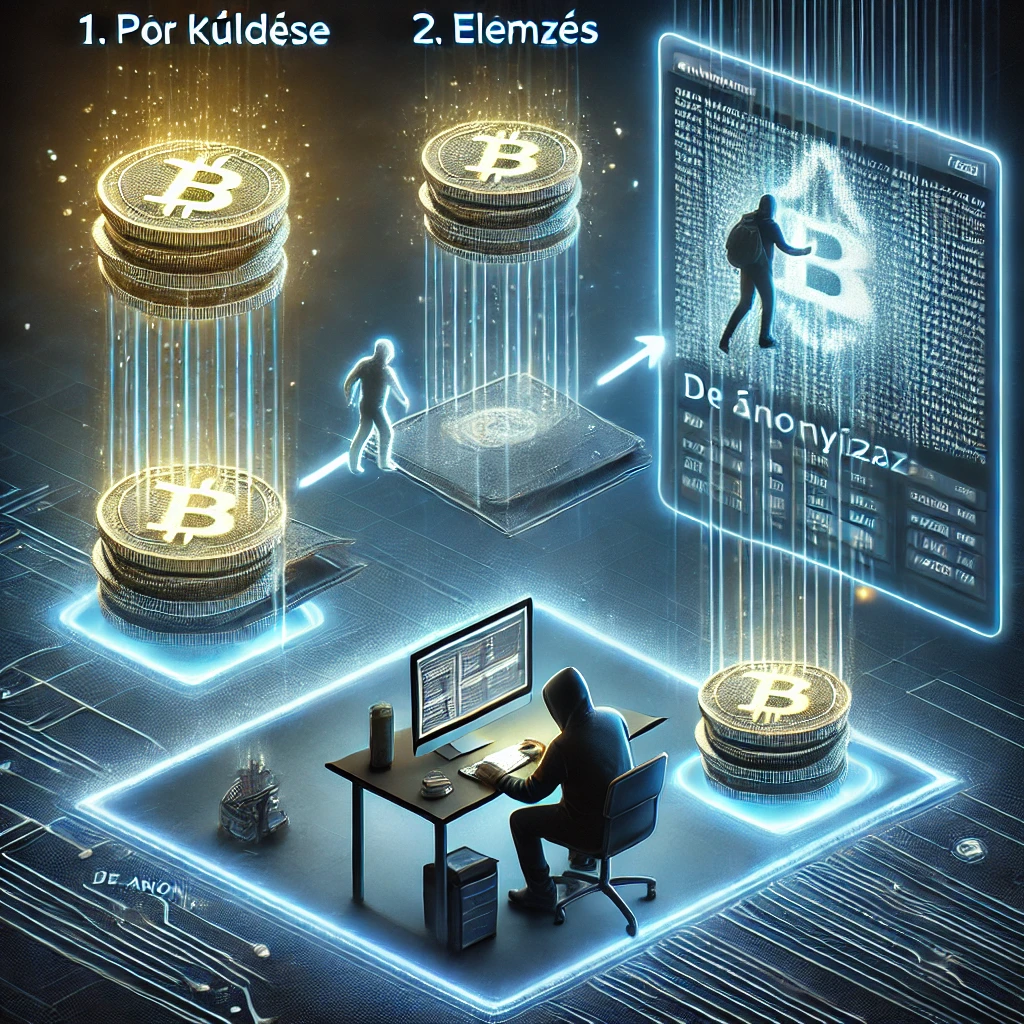

Hogyan működik a porolós támadás?

-

Kis értékű küldemény: A támadó egy vagy több apró, gyakorlatilag értéktelen kriptopénz-tranzakciót küld szét különböző tárcákba.

-

Várakozás és megfigyelés: A támadó nem csinál semmit… csak figyel. A cél, hogy a címzett felhasználja a beérkezett „port” egy későbbi tranzakcióban.

-

Kapcsolódási pont keresése: Amikor a porral fertőzött UTXO-t (el nem költött tranzakciós kimenetet) bevonják egy tranzakcióba, a támadók elemzik, hogy milyen más címek vesznek részt ugyanabban a tranzakcióban. Így következtetéseket vonnak le a tárcák közötti kapcsolatokról.

-

Social engineering vagy adathalászat: Ha elég információ gyűlt össze, akkor a támadó megpróbálhatja azonosítani az illetőt, majd akár zsarolásra vagy célzott adathalász kampányra is sor kerülhet.

Miért nevezik „porolós” támadásnak?

A „dust” (por) kifejezés a blokkláncon forgalmazott minimális értékű pénzmennyiségre utal. Ez lehet néhány satoshi (a Bitcoin legkisebb egysége), vagy hasonlóan apró mennyiség más kriptovalutákban.

A tranzakciókban a „por” gyakran természetes módon is megjelenik, például apró visszamaradt egyenlegként egy kereskedés után. Azonban a porolós támadás esetében a por tudatosan, célzottan kerül a tárcába – ez a lényegi különbség.

Valódi példák a múltból

-

2018 – Bitcoin porolás: Több tízezer Bitcoin-tárcába küldtek el 888 satoshit, ami később egy népszerű keverőszolgáltatáshoz, a BestMixedhez volt köthető. Céljuk egyszerű reklámozás volt, de a módszer felvetette az adatvédelmi aggályokat.

-

2019 – Litecoin-hálózat támadása: Több százezer kis értékű tranzakció árasztotta el a hálózatot. A támadást egy bányászcsoport indította, akik saját pooljukat próbálták ezzel promotálni.

Noha egyik eset sem járt konkrét pénzügyi veszteséggel, jól mutatják, hogyan válhatnak a porolós támadások figyelési, megfigyelési és beazonosítási eszközzé.

Milyen veszélyt jelent ez az átlagos felhasználókra?

Szerencsére a porolós támadások ritkák, és az egyszerű felhasználók számára nem jelentenek közvetlen anyagi veszélyt. Ugyanakkor a magánélet és anonimitás megsértése komoly probléma lehet, főleg ha valaki rendszeresen használja a blokkláncot, vagy érzékeny tranzakciókat bonyolít.

A social engineering és az adathalászat (phishing) a legvalószínűbb másodlagos veszélyforrás: ha a támadó beazonosít, célzott megtévesztéssel próbálhat információt vagy hozzáférést szerezni.

Hogyan védekezhetsz a porolós támadás ellen?

1. Pénztárcafigyelés

Legyél tisztában az egyenleged változásaival. Ha ismeretlen, kis összegű tranzakciót látsz, gyanakodj.

2. UTXO jelölés

Egyes tárcák lehetőséget kínálnak arra, hogy a gyanús tranzakciókat elkülönítsd, és ne vond be őket újabb tranzakciókba.

3. Hierarchikus-determinisztikus (HD) pénztárca

Ezek a tárcák minden új tranzakcióhoz automatikusan új címet generálnak, így nehezebb a kapcsolatok visszafejtése.

4. Használj megbízható tőzsdéket

Ha a porral szennyezett összeget konvertálni szeretnéd, a legtöbb nagy kriptotőzsde ezt gond nélkül lehetővé teszi. Egyes tőzsdék automatikusan is elkülönítik az ilyen tranzakciókat.

Összefoglalás

A porolós támadás vagy dusting attack egy alig ismert, de érdekes támadási forma a kriptovaluta világában. Lényege nem a pénzlopás, hanem az anonimitás megsértése. Az apró kriptotételek szétküldésével a támadók nyomon követik a tranzakciókat, hogy azonosítsák a pénztárcák mögött álló személyeket.

Bár komoly kárt eddig nem okoztak ezek a támadások, a felhasználók adatvédelmi tudatossága kulcsfontosságú. A védekezéshez nem szükséges technikai zseninek lenni: elég, ha tudatosan figyeljük a tárcánk forgalmát, és megfelelő pénztárcát használunk.

Ahogy a kriptovilág fejlődik, úgy bukkannak fel újabb és újabb trükkök is – de a tudatos felhasználó mindig egy lépéssel a támadók előtt járhat.